pour des opérations de sécurité orientées données

plate-forme de Threat Intelligence

Pour mieux comprendre les menaces et les neutraliser plus efficacement, votre infrastructure de sécurité existante et vos équipes ne doivent pas déployer davantage d’efforts, mais agir plus intelligemment. ThreatQ est une

plate-forme de Threat Intelligence

ouverte et extensible qui vous permet d’automatiser le cycle de vie des renseignements, de comprendre rapidement les menaces, de prendre des décisions plus avisées, et d’accélérer la détection et la réponse à incident.

![]()

Prioriser

Automatisez l’attribution de scores et la priorisation des renseignements internes et externes en fonction des paramètres de votre choix.

![]()

Automatiser

Automatisez l’agrégation, l’opérationnalisation et l’exploitation des renseignements sur l’ensemble de vos systèmes et pour l’ensemble de vos équipes.

![]()

Intégrer

Améliorez l’efficacité de votre infrastructure existante en intégrant vos propres outils, équipes et workflows.

![]()

Collaborer

Centralisez le partage, l’analyse et l’investigation de renseignements sur les menaces grâce à une

plate-forme dédiée

accessible à toutes vos équipes.

TIREZ PLEINEMENT PARTI DE VOS INVESTISSEMENTS DE SÉCURITÉ,

AUSSI BIEN EN PERSONNEL QU’EN TECHNOLOGIES

Concentrez-vous sur les menaces.

Prenez des décisions plus avisées et agissez plus rapidement.

Priorisez et ciblez vos efforts.

Développez vos connaissances et améliorez vos processus.

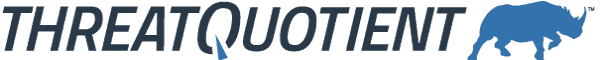

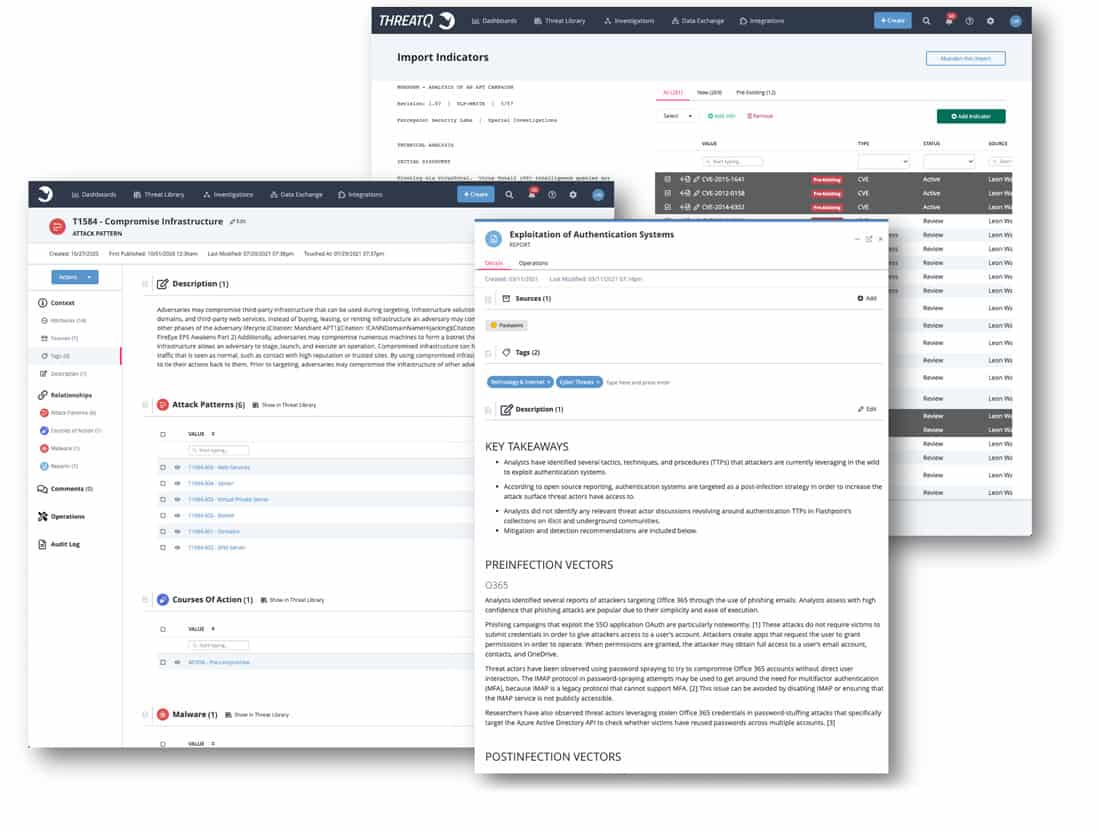

FONCTIONNEMENT DE THREATQ :

MOTEUR DATALINQ ENGINE™

Agrégez les données sur les menaces de n’importe quelle source, interne comme externe

En connectant des systèmes et des sources disparates, ce moteur de données adaptatif est capable d’importer et d’agréger des données internes et externes, de traiter et d’analyser des données à des fins de prise de décision et de réaction, ou encore de transmettre, en temps opportun, les données pertinentes aux outils les mieux adaptés afin d’accélérer la détection des menaces et les interventions.

- ASSIMILER et agréger des données structurées ou non structurées à partir d’applications de la boutique et d’une API ouverte

- STANDARDISER automatiquement les données en un objet unique, quels que soient le format, la source et le langage utilisés

- CORRÉLER les données au niveau atomique afin d’identifier les relations et de proposer une vue unifiée

- PRIORISER les données sur la base d’une attribution de scores dynamique et contrôlée par les clients afin de garantir leur pertinence et de filtrer les informations parasites

- CONVERTIR les données dans un format et un langage adaptés à une exploitation sur n’importe quel système

THREAT LIBRARY

Renseignements sur les menaces contextualisés et partagés

En faisant de ThreatQ votre plate-forme de Threat Intelligence, vous bénéficiez d’une bibliothèque des menaces capable d’attribuer automatiquement un score aux menaces et de prioriser les renseignements en fonction de vos préférences. Cette priorisation est établie à partir de nombreuses sources différentes, aussi bien internes qu’externes, afin de vous proposer une source unique d’informations fiables s’appuyant sur une contextualisation par agrégation. Cela permet une suppression des informations parasites et une réduction des faux positifs, et donne aux utilisateurs la possibilité de se concentrer sur les données qui comptent vraiment.

- Modèle extensible de données

- Vue consolidée et approche unifiée

- Priorisation automatique à partir de l’ensemble des sources

- Enrichissement personnalisé des sources pour les systèmes existants

- Définition de collectes intelligentes pour les workflows et l’automatisation

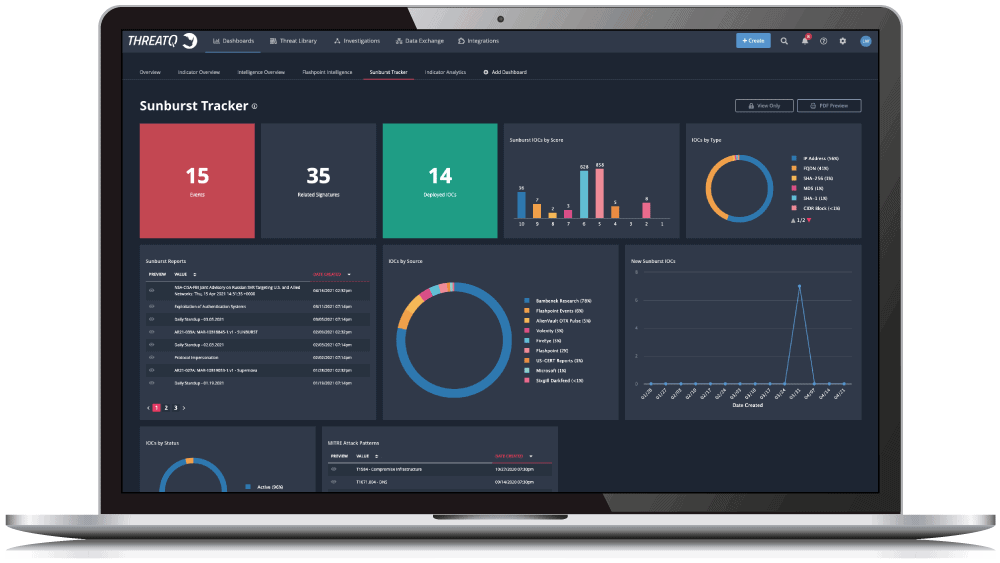

THREATQ INVESTIGATIONS

La première salle de crise du secteur en matière de cybersécurité

ThreatQ Investigations permet de réduire les insuffisances observées dans les opérations de sécurité en matière de collaboration et de coordination, et ainsi d’accélérer la détection des menaces et la réponse à incident. Véritable salle de crise en matière de cybersécurité, cette solution optimise les investigations et permet une collaboration active au sein des équipes et entre les équipes. Les responsables d’équipes peuvent orienter les mesures, affecter des tâches et observer les résultats des actions menées en temps quasi réel.

- Associez vos données sur les menaces, vos actions et vos utilisateurs

- Combinez automatisation et intelligence humaine

- Accélérez les investigations, les analyses et les réponses à incidents

- Établissez un cadre temporel en fonction de chaque incident, adversaire ou campagne

- Réduisez les délais moyens de détection et d’intervention

BOUTIQUE

Une architecture ouverte et extensible pour un écosystème robuste

Tirez meilleur parti de vos investissements de sécurité existants en intégrant vos outils, vos équipes et vos workflows dans des interfaces standard et par le biais d’une API ou d’un SDK pour une plus grande personnalisation.

- Exploitez vos propres outils et connecteurs

- SDK/API pour une plus grande personnalisation

- Prise en charge STIX/TAXII standard

LA PUISSANCE DE THREATQ

La plate-forme ThreatQ n’est pas une simple

plate-forme de Threat Intelligence puisqu’elle prend en charge les scénarios d’utilisation suivants :

Gestion des données de Threat Intelligence

Transformez les données sur les menaces en informations de Threat Intelligence grâce à une mise en contexte, et priorisez-les automatiquement en fonction de leur pertinence et de scores définis par les utilisateurs. En savoir plus >

Threat Hunting

Donnez à vos équipes les moyens nécessaires pour détecter de manière proactive les activités malveillantes qui n’ont pas encore été identifiées par le sensor grid. En savoir plus >

Réponse à incident

Bénéficiez d’une visibilité globale sur les tactiques, techniques et procédures des cybercriminels afin d’améliorer la qualité, la couverture et la rapidité des mesures correctives.

En savoir plus >

Spear phishing

Simplifiez l’interprétation et l’analyse des e-mails de spear phishing à des fins de prévention et d’intervention. En savoir plus >

Tri des alertes

Diffusez uniquement des données de Threat Intelligence pertinentes afin de réduire le nombre d’alertes devant faire l’objet d’une investigation. En savoir plus >

Gestion des vulnérabilités

Concentrez vos ressources là où les risques sont les plus élevés et priorisez les vulnérabilités en fonction de ce que l’on sait sur la manière dont elles sont exploitées. En savoir plus >

ARCHITECTURE DE LA SOLUTION THREATQ

Utilisée comme plate-forme de Threat Intelligence, ThreatQ prend en charge aussi bien les intégrations standard que les intégrations personnalisées avec les flux et les systèmes de sécurité. Grâce à ces intégrations, la plate-forme est capable d’automatiser l’agrégation, l’opérationnalisation et l’exploitation d’informations de Threat Intelligence sur l’ensemble de l’infrastructure de sécurité, de prendre en charge de nombreux scénarios d’utilisation, d’améliorer l’efficacité de la sécurité et d’accélérer les opérations de sécurité.

N’ATTENDEZ PLUS !

DES OPTIONS DE DÉPLOIEMENT FLEXIBLES

ADAPTÉES AUX SPÉCIFICITÉS DE VOTRE RÉSEAU

Déploiement sur site

Pour un niveau maximum de sécurité, ThreatQ peut être déployé uniquement sur site, vous offrant ainsi un contrôle total sur vos données.

Déploiement dans le cloud

ThreatQ peut être déployé dans différents environnements cloud.

Déploiement en instance virtuelle

ThreatQ est disponible en tant que distribution logicielle OVA pour les déploiements sur machines virtuelles pour les principaux systèmes d’exploitation.

Déploiement isolé

ThreatQ peut être déployé dans un environnement isolé sécurisé afin de protéger vos systèmes et vos données, tout en respectant les obligations de conformité.

BOUTIQUE THREATQ

Intégrez vos solutions de sécurité existantes au sein d’une plate-forme unique de Threat Intelligence. ThreatQ prend en charge un écosystème de plus de 275 intégrations de flux et de produits, propose des outils simples d’utilisation pour personnaliser les intégrations et optimise la détection des menaces et des interventions sur l’ensemble de votre infrastructure de sécurité.